Der CEO-Fraud, zu Deutsch „Chef-Masche“, ist derzeit in der Hochsaison: Im Fokus der Angreifer stehen besonders KMU, aber auch Großkonzerne sind betroffen. Die Zahl der betroffenen Betriebe, die Opfer des Betrugsmusters werden, steigt ständig weiter. Besonders in den Sommermonaten oder um Weihnachten, wenn die Belegschaft ausgedünnt ist, ist das Risiko erhöht: Sind durch Abwesenheit eines Mitarbeiters die Zuständigkeiten anders verteilt, kommt es schnell zu Situationen, in denen die Verantwortlichkeit nicht genau geklärt ist oder der Überblick fehlt. Nach Angaben des FBI kommt es durch CEO-Fraud jährlich zu einem Schaden von weltweit 2,8 Milliarden Euro. Im deutschen Wirtschaftsraum zählte das Bundeskriminalamt in den letzten drei Jahren 250 Betrugsfälle. Die bekanntesten waren 2016 der bayerische Automobilzulieferer Leoni AG (40 Mio. Euro Schaden) und der österreichisch-chinesische Luftfahrzulieferer FACC (50 Mio. Euro). Es ist von einer hohen Dunkelziffer auszugehen.

Social Engineering als Grundlage für den CEO-Fraud

Das Ziel der Cyberkriminellen ist es, Mitarbeiter eines Unternehmens so zu beeinflussen, dass diese Finanzmittel des Unternehmens transferieren. Dazu spionieren die Angreifer das persönliche und betriebliche Umfeld ihrer Opfer aus, täuschen Identitäten vor und nutzen menschliche Verhaltensweisen wie Autoritätshörigkeit aus. Ein anschauliches Beispiel aus der Zeit, als es noch kein Internet gab, liefert der bekannte Trickbetrüger Frank Abagnale. In den 60er Jahren war er unter anderem als Hochstapler und Scheckbetrüger aktiv. Seine Geschichte wurde unter dem Titel „Catch me if you can“ im Jahr 2002 verfilmt. In einer Szene befindet sich Abagnale am Flughafen und beobachtet die dortigen Routinen zum Geldtransfer. Er klinkt sich in den Prozess des Geldtransports vom Ticketschalter zu einer Schließanlage ein, indem er sich eine Uniform ausleiht, sich neben das Schließfach stellt und einen Zettel daran heftet „Außer Betrieb – bitte beim Wachmann abgeben“. So einfach war Social Engineering bereits in den 60ern, heute machen soziale Plattformen den Aufbau von Vertrauensverhältnissen auch ohne direkten physischen Kontakt sehr leicht. Angreifer können die internen Strukturen und richtigen Ansprechpartner ohne viel Aufwand ausloten. Für den CEO-Fraud sind dabei besonders die Buchhaltungs- und Finanzabteilung interessant.

Spear Phishing: Zahlungsanweisung vom Chef, Staatsanwalt oder Wirtschaftsprüfer

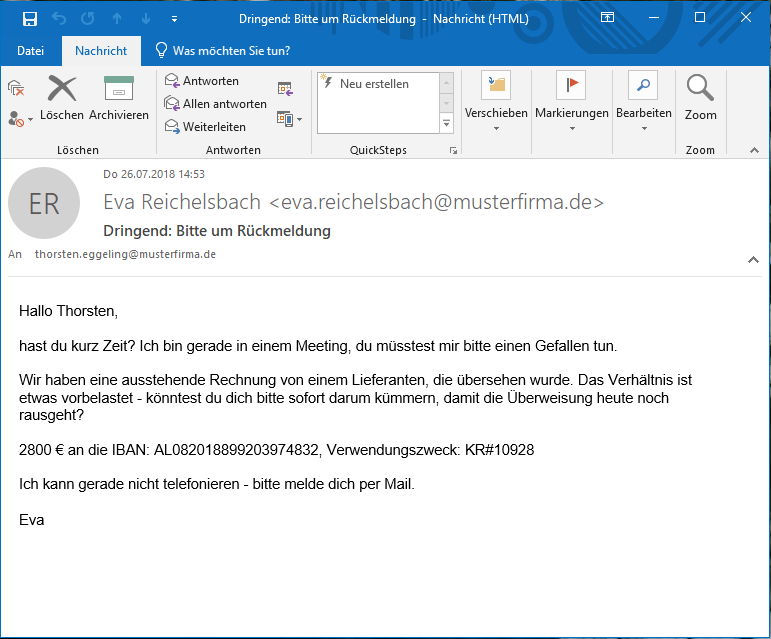

Mit den richtigen Informationen ausgestattet, nutzen Kriminelle Spear Phishing, um ans Ziel zu kommen. Die Betrüger fälschen beispielsweise eine E-Mail im Namen eines Vorstandsmitglieds und geben sich im anschließenden Telefonat als Wirtschaftsprüfer aus, der angeblich mit der Durchführung des Deals betraut ist. Das ganze passiert natürlich unter dem strengen Vorwand der Vertraulichkeit, ansonsten drohen fiktive drastische Konsequenzen. So landen große Geldsummen auf ausländischen Konten, oft ohne Chance, sie wieder zurückzuholen.

Menschliche Firewall: Phishing Awareness-Training ist unabdingbar

E-Mails, die auf CEO-Fraud abzielen, enthalten meistens weder Links noch Dateianhänge, die von technischen Abwehrsystem herausgefiltert werden könnten: Oft handelt es sich lediglich um einen Text, der unter einem Vorwand eine Zahlungsanweisung gibt. Damit ist hier der Nutzer als „menschliche Firewall“ gefragt, und ein kontinuierliches Training im Bereich Phishing Awareness ist unerlässlich. Ist ein Mitarbeiter gegenüber den Maschen der Online-Betrüger z.B. durch ein Social Engineering Awareness-Training sensibilisiert, ist die Wahrscheinlichkeit höher, dass er bei einem versuchten CEO-Fraud den richtigen Weg geht: Beim Absender oder Vorgesetzten nachfragen und sich auf einem anderen Kanal absichern, bevor die Zahlung ausgeführt wird.